日本國立研究開發法人資訊通信研究機構(NICT)旗下發佈網路安全相關資訊的CYNEX(Cybersecurity Nexus)於2月5日,發佈了《NICTER觀測報告2025》,該報告彙總了全球範圍內抵達NICT海內外觀測感測器的網路攻擊情況。

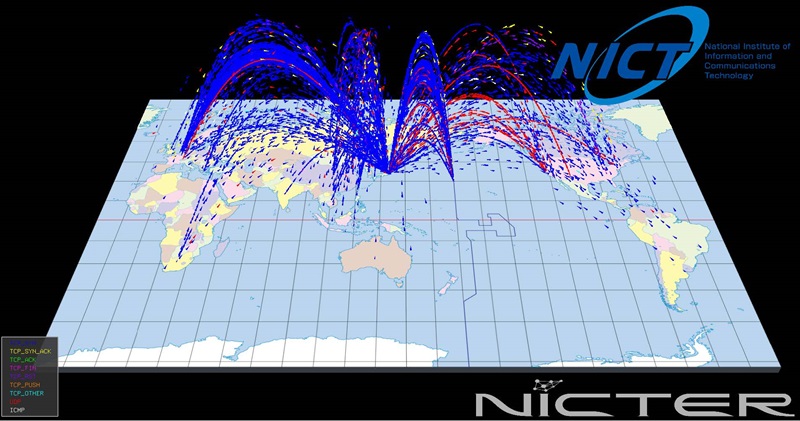

圖1 由NICTER Atlas暗網獲得的攻擊通信視覺化圖(供圖:資訊通信研究機構(NICT))

NICT的事件分析中心NICTER(Network Incident analysis Center for Tactical Emergency Response),是為在廣域範圍內迅速掌握電脳網路上發生的各類資訊安全威脅,並推導出有效應對策略而搭建的複合性系統。該系統具備對通過網路攻擊觀測、惡意程式收集等方式獲取的資訊進行關聯分析以及查明原因的功能。

NICTER構建了大規模網路攻擊觀測網(暗網觀測網),通過觀測抵達網際網路上未使用IP地址(暗網)的、與惡意程式等活動相關的數據包,來觀測並掌握網路上非法活動狀況的趨勢。

此次發佈的報告為該項目過去一年的觀測報告。報告顯示,2025年觀測到的來自全球的網路攻擊相關通信量約達7010億個數據包,較上一年增加約2.2%。

然而,「總觀測數據包」數量僅為NICTER所觀測的暗網範圍內抵達的數據包數量,並非所有針對日本整體或政府機構實施的攻擊次數,僅能用於體現整體趨勢。

此外,與上一年相比,單個IP地址的年觀測數據包數僅微增約7萬個數據包,但這表明網路上的探測活動及攻擊準備行為已常態化且維持在高水平。

另外,在觀測到的數據包中,推測用於調查目的的掃描通信約佔整體的55%。雖較上一年的約60%的佔比略有下降,但依然持續佔據整體的半數以上。

按目標端口劃分,指向Telnet(23/TCP)的通信佔比呈逐年下降趨勢,而以多個端口號為對象的掃描行為則有所增加。本次排名前10端口以外的端口所佔比例為65.8%,呈上升趨勢,針對物聯網(IoT)設備及網路設備的大範圍探測傾向正在增強。

在以這類物聯網設備為目標的攻擊中,與以往主流的感染物聯網設備的惡意程式Mirai型不同,一種侵入網路連接設備、根據攻擊者指令實施非法通信及攻擊的程序——物聯網殭屍網路的感染活動正在擴大。

家用路由器、監控攝像頭錄影設備等用戶難以察覺感染情況的設備,正持續成為攻擊目標。

關於向攻擊目標發送大量數據包的DRDoS攻擊,2025年全球範圍內共觀測到約8285萬件,針對日本的約為90萬件。2024年全球範圍內約為3095萬件,針對日本的約為17萬件,攻擊件數較上一年出現了大幅增加。特別是「地毯式病毒惡意轟炸型攻擊」頻繁發生。

原文:《科學新聞》

翻譯:JST客觀日本編輯部